代码规范

nlp

绘图机器人

Terminal

STM32G070RBT6

零代码

Nanoprobes

Android bt

webrtc

状态模式

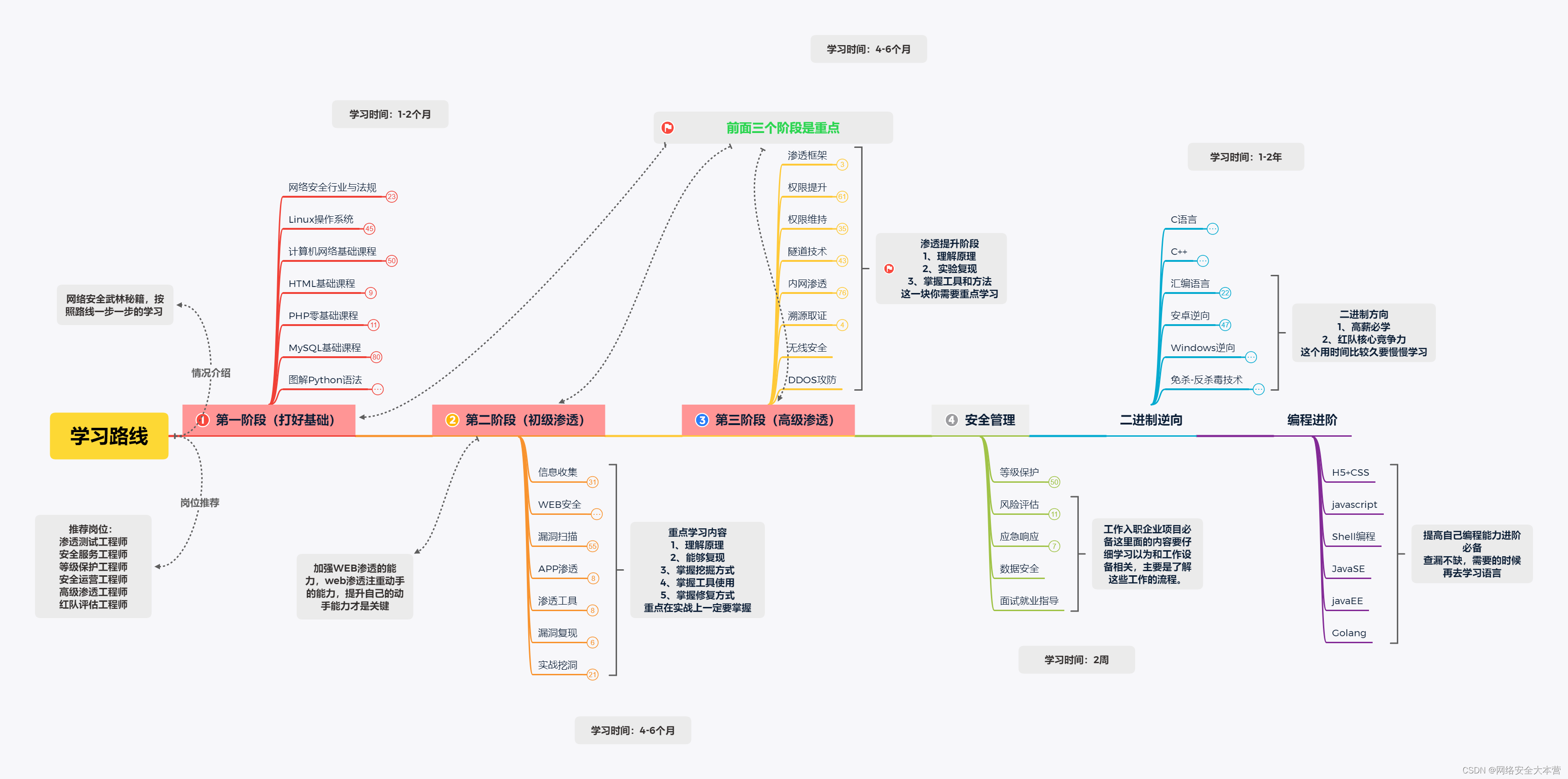

网站安全防护

飞机大战

mount

敏捷流程

文件共享

数组

memory

可视化

申博

log4j

DVWA

2024/4/11 18:25:54dvwa之sql injection之sqlmap工具注入(low版)

可能要用到的参数:

-u 指定URL

--cookie 带cookie注入

爆库:

--dbs 发现所有数据库 (参数前有空格)

列出数据库:

--tables 列出数据库表 (参数前有空格)

-D …

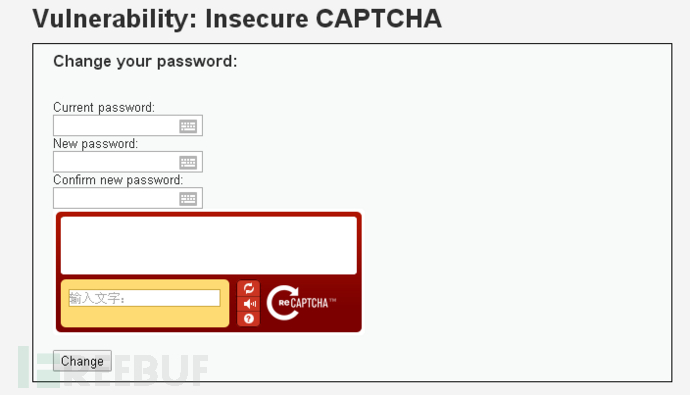

DVWA之不安全的验证码(Insecure CAPTCHA)

本文转自:https://www.freebuf.com/articles/web/119692.html

Insecure CAPTCHA

Insecure CAPTCHA,意思是不安全的验证码,CAPTCHA是Completely Automated Public Turing Test to Tell Computers and Humans Apart (全自动区分计算机和人类的…

dvwa之 file upload (medium)一句话木马、burpsuit、中国菜刀

Medium级:由此可以看到,medium中,限定了文件的上传类型,只允许JPEG或者是png格式的文件,直接上传php文件会显示失败,所以这个时候需要使用burpsuit进行修改包。(法1)

将文件修改为pa…

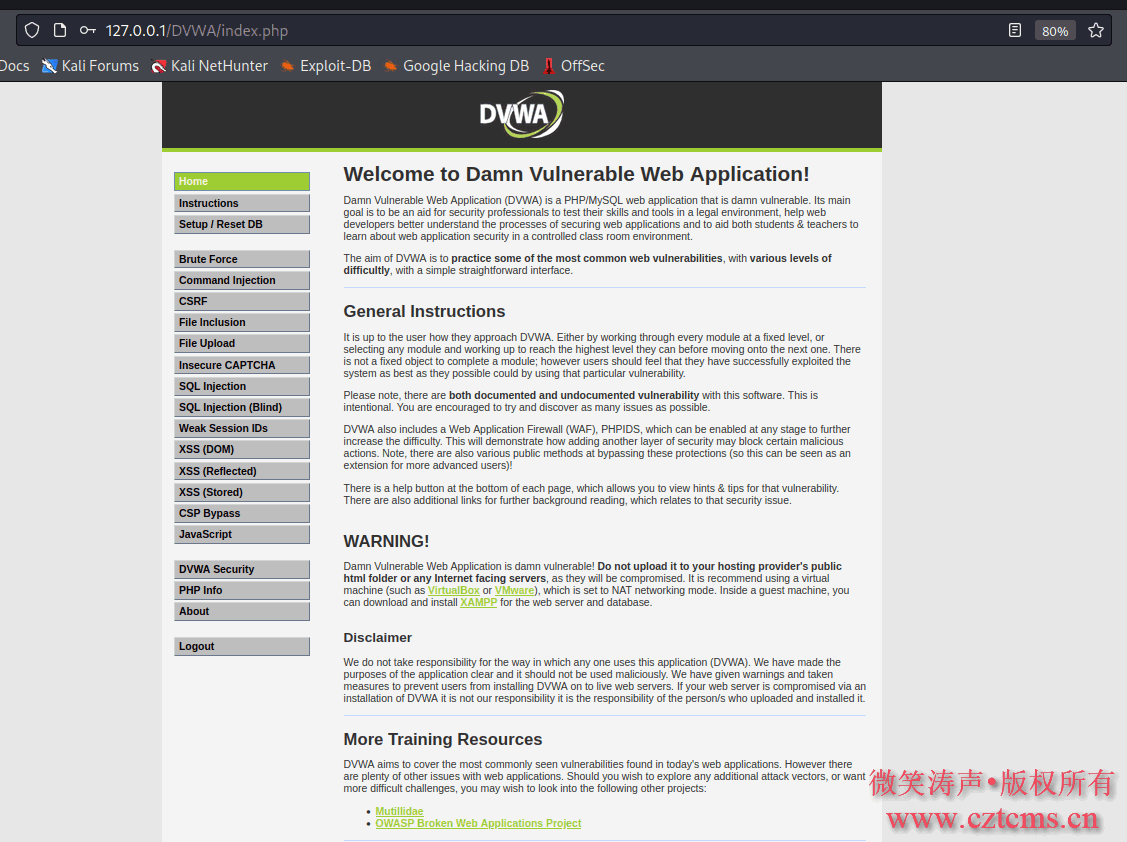

Kali搭建DVWA——Web靶场

▣ 博主主站地址:微笑涛声 【www.cztcms.cn】 一.DVWA介绍

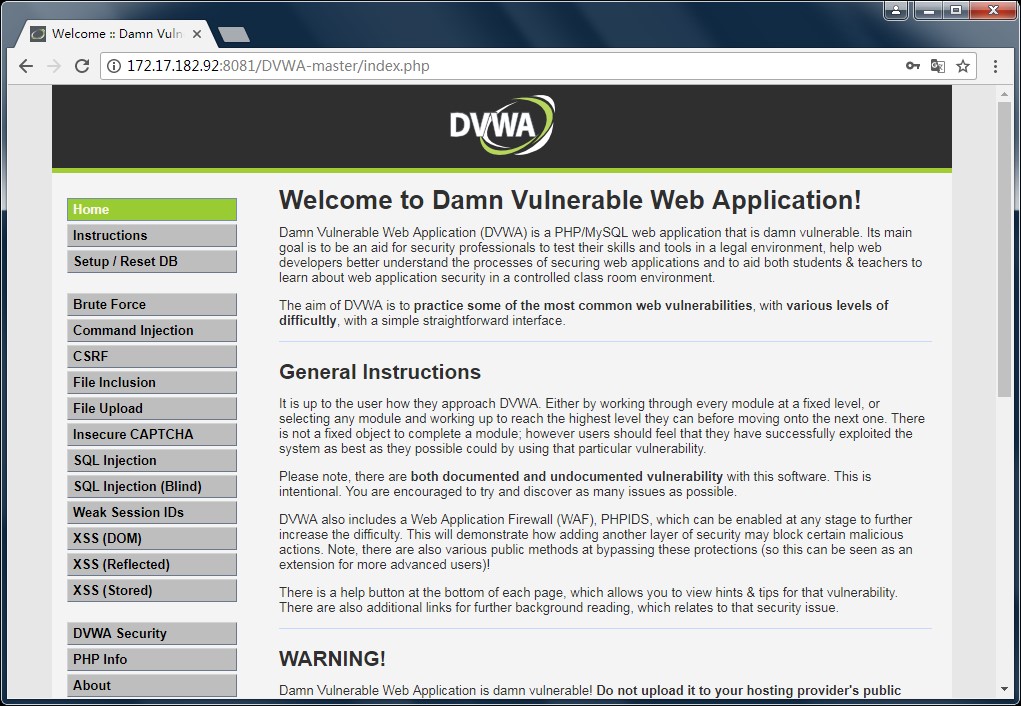

1、DVWA简介

DVWA是一款基于PHP和MYSQL开发的web靶场练习平台,集成了常见的web漏洞如sql注入,XSS,密码破解等常见漏洞。旨在为安全专业人员测试自己的专业技能和工具提供合法的环境…

DVWA-impossible代码审计

文章目录 DVWA靶场—impossible代码审计1. 暴力破解(Brute Force)1.1 代码审计1.2 总结 2. 命令注入(Command Injection)2.1 代码审计2.2 总结 3. 跨站请求伪造(CSRF)3.1 代码审计3.2 总结 4. 文件包含漏洞…

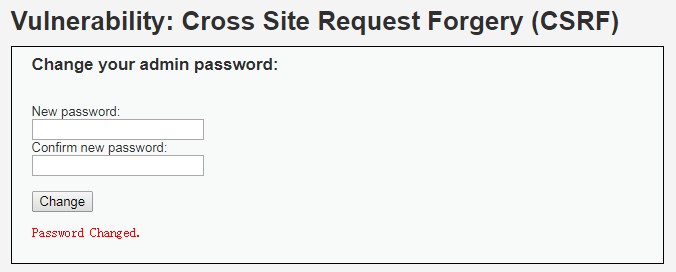

DVWA 之跨站请求伪造(CSRF)

CSRF(Cross Site RequestForgery),跨站请求伪造,是利用受害者尚未失效的身份验证信息,诱导其访问其他包含非法、恶意代码的页面,在受害者不知情的情况下向服务器发送请求,完成改密、转账等行为。…

dvwa命令执行漏洞分析

dvwa靶场命令执⾏漏洞

high难度的源码:

$target trim($_REQUEST[ ‘ip’ ]);是一个接收id值的变量 array_keys()函数功能是返回包含原数组中所有键名的一个新数组。 str_replace() 函数如下,把字符串 “Hello world!” 中的字符 “world” 替换为 “S…

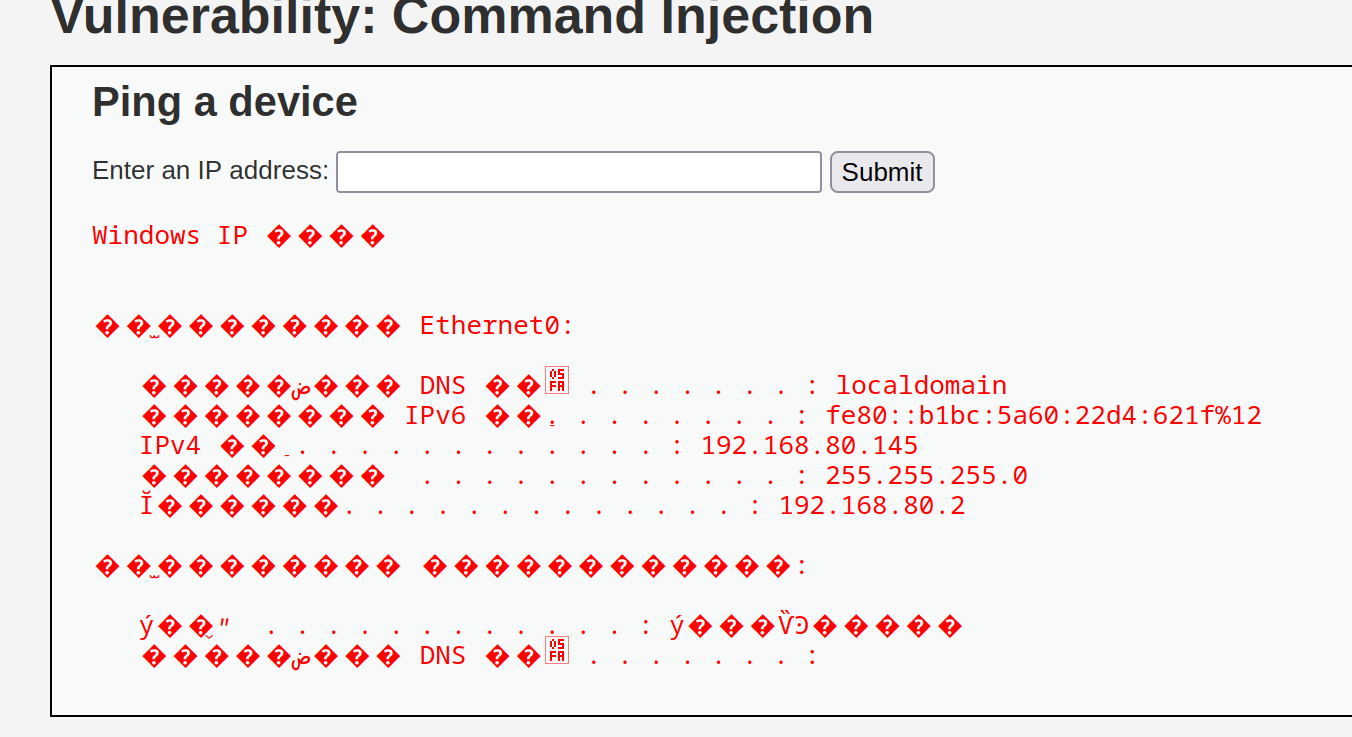

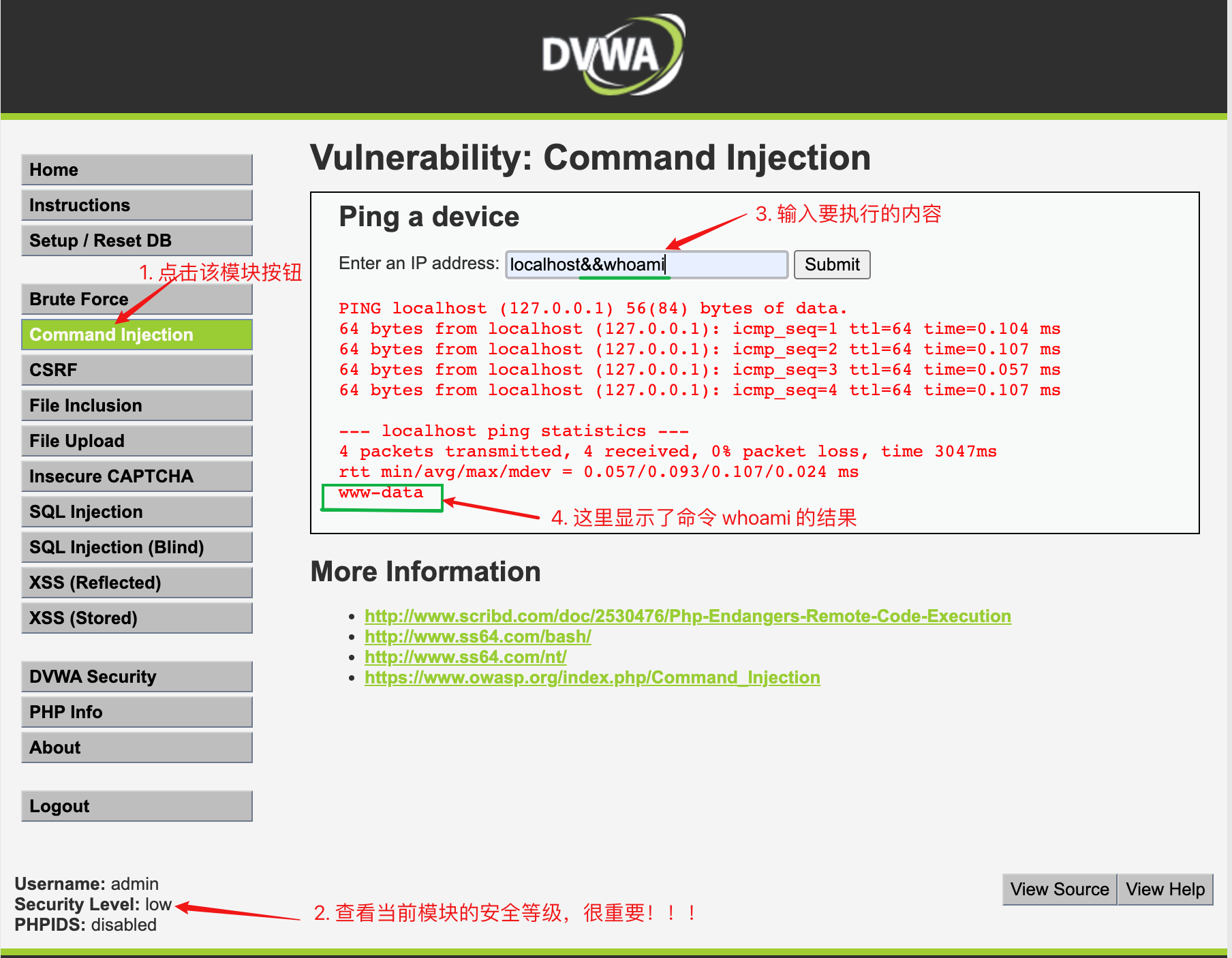

DVWA 之命令注入(Command Injection)

命令注入(Command Injection),是指在某些需要输入数据的位置,还构造了恶意的代码破坏了原先的语句结构。而系统缺少有效的过滤,最终达到破坏数据、信息泄露甚至掌控电脑的目的。许多内容管理系统CMS存在命令注入漏洞。…

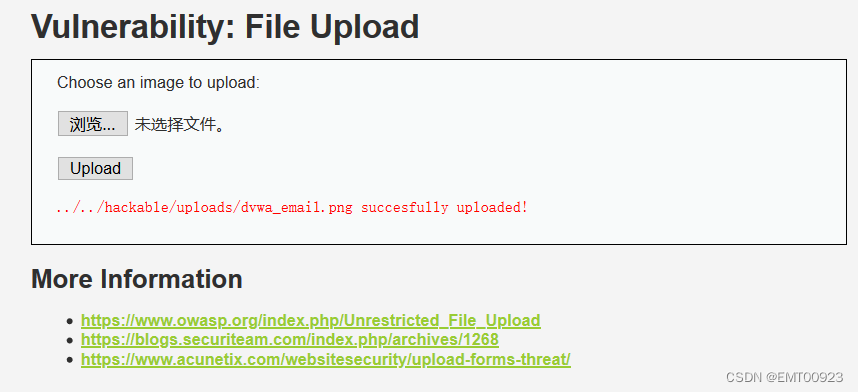

DVWA之文件上传(File Upload)四种级别分析

本文转自:https://www.freebuf.com/articles/web/119467.html

File Upload

File Upload,即文件上传漏洞,通常是由于对上传文件的类型、内容没有进行严格的过滤、检查,使得攻击者可以通过上传木马获取服务器的webshell权限&#…

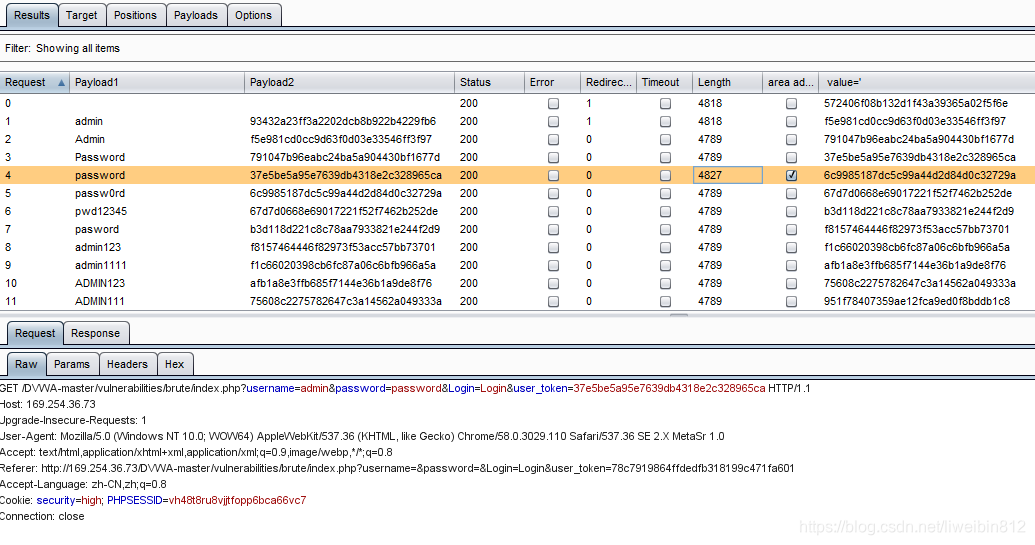

DVWA暴力破解(Brute_Force High级别)

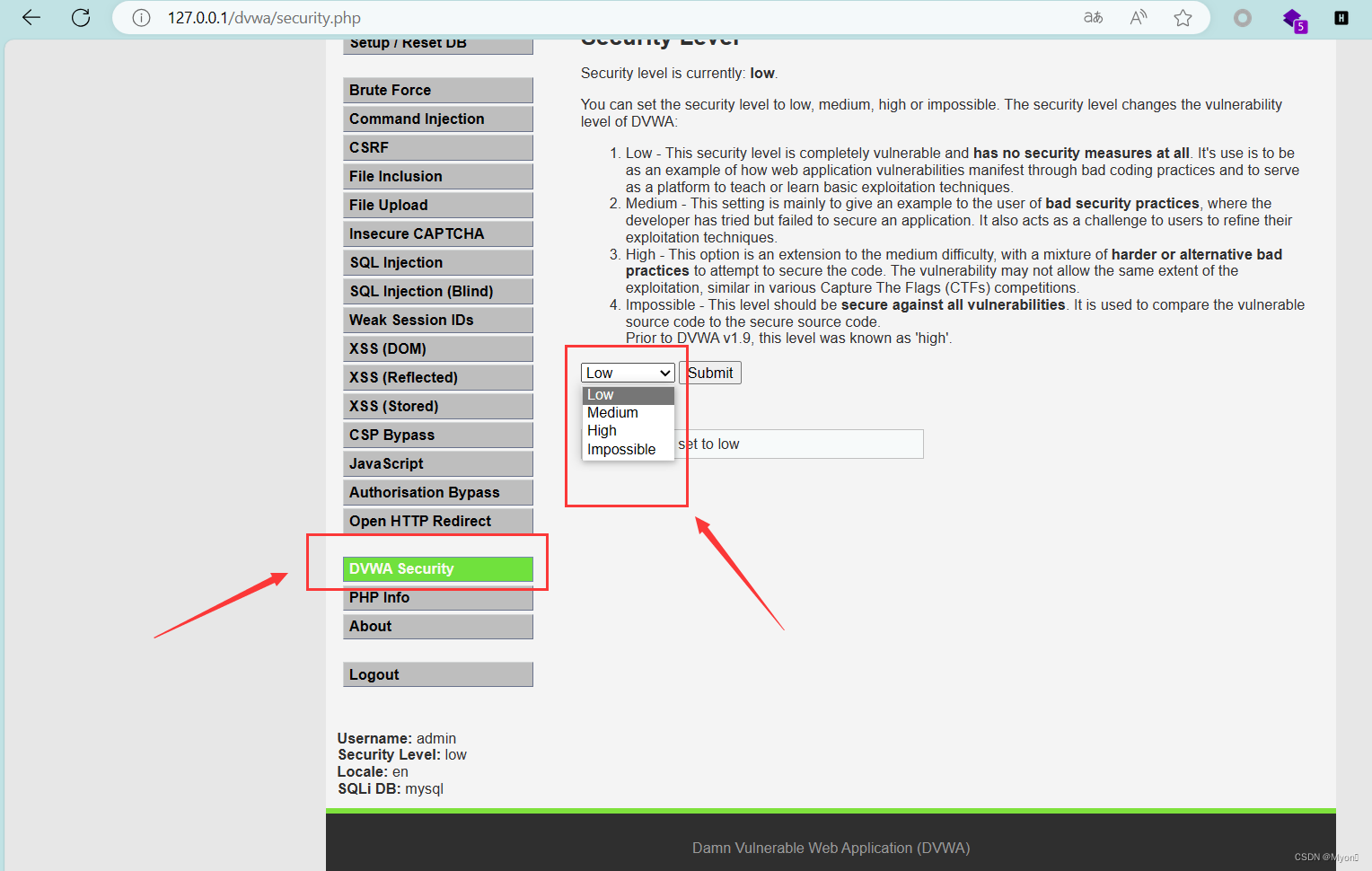

将DVWA调至high级别,发现用之前的暴力破解就不好使了,因为其使用了随机token机制来防止CSRF,从而在一定程度上防止了重放攻击,增加了爆破难度。但是依然可以使用burpsuite来爆破。

1. 将登录请求进行拦截,发现增加了u…

dvwa之Command Injection (命令注入)(部分内容转自大佬)

Command Injection

Command Injection,即命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的。PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一,国内著名的Web应用程序Discuz!、DedeCMS等都…

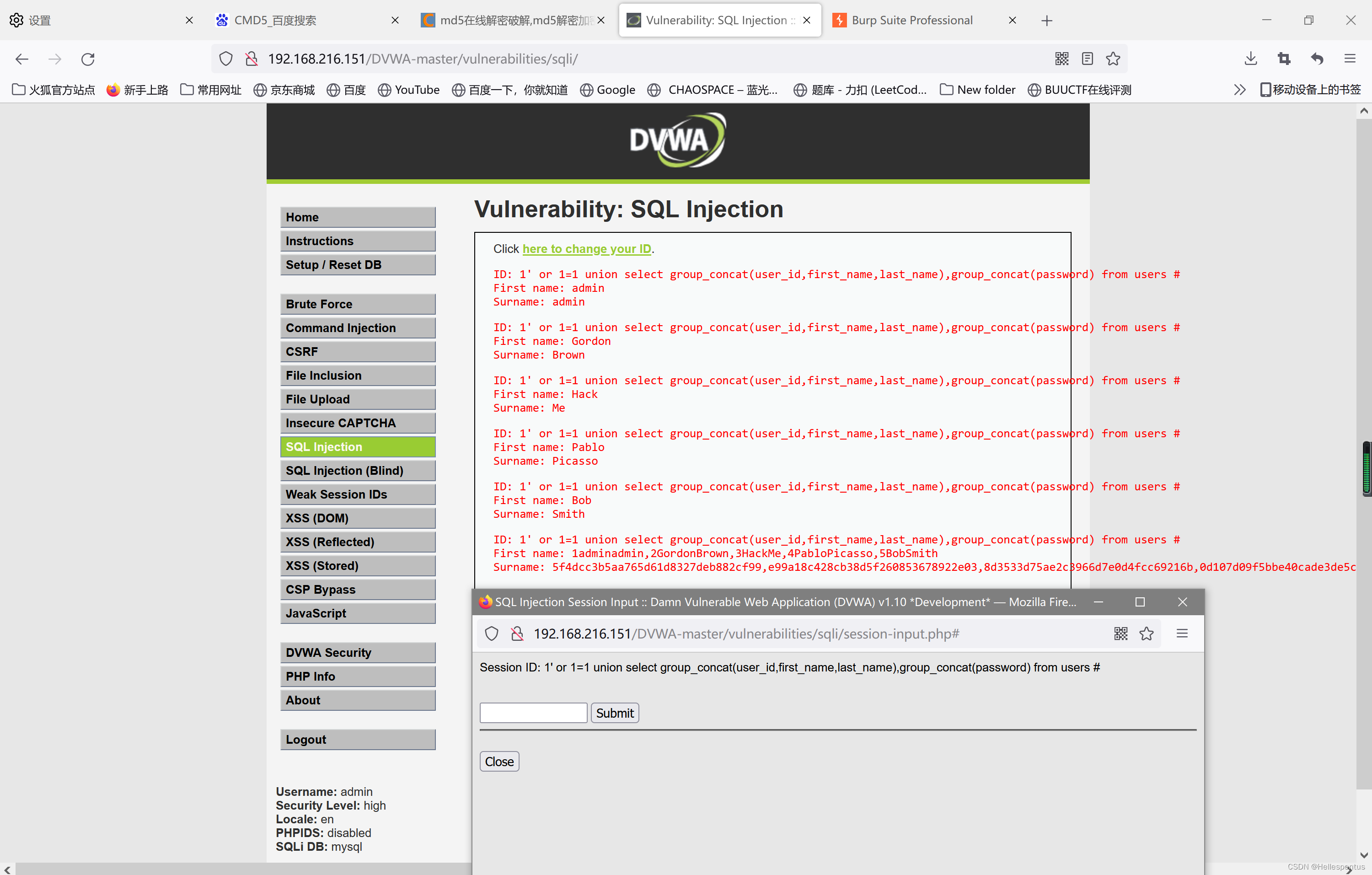

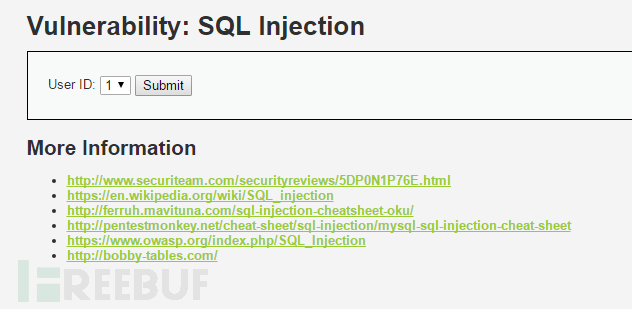

dvwa之sql injection(low)手工注入笔记

首先使用1,2,3,4,5都会返回用户列表然后再使用1进行判断,发现报错,既知道存在注入漏洞使用语句 1 and 1 1 的时候会出现正常:当输入1‘ or 11是,这个式子是个永真式,返回所有结果:分析字段数(两…

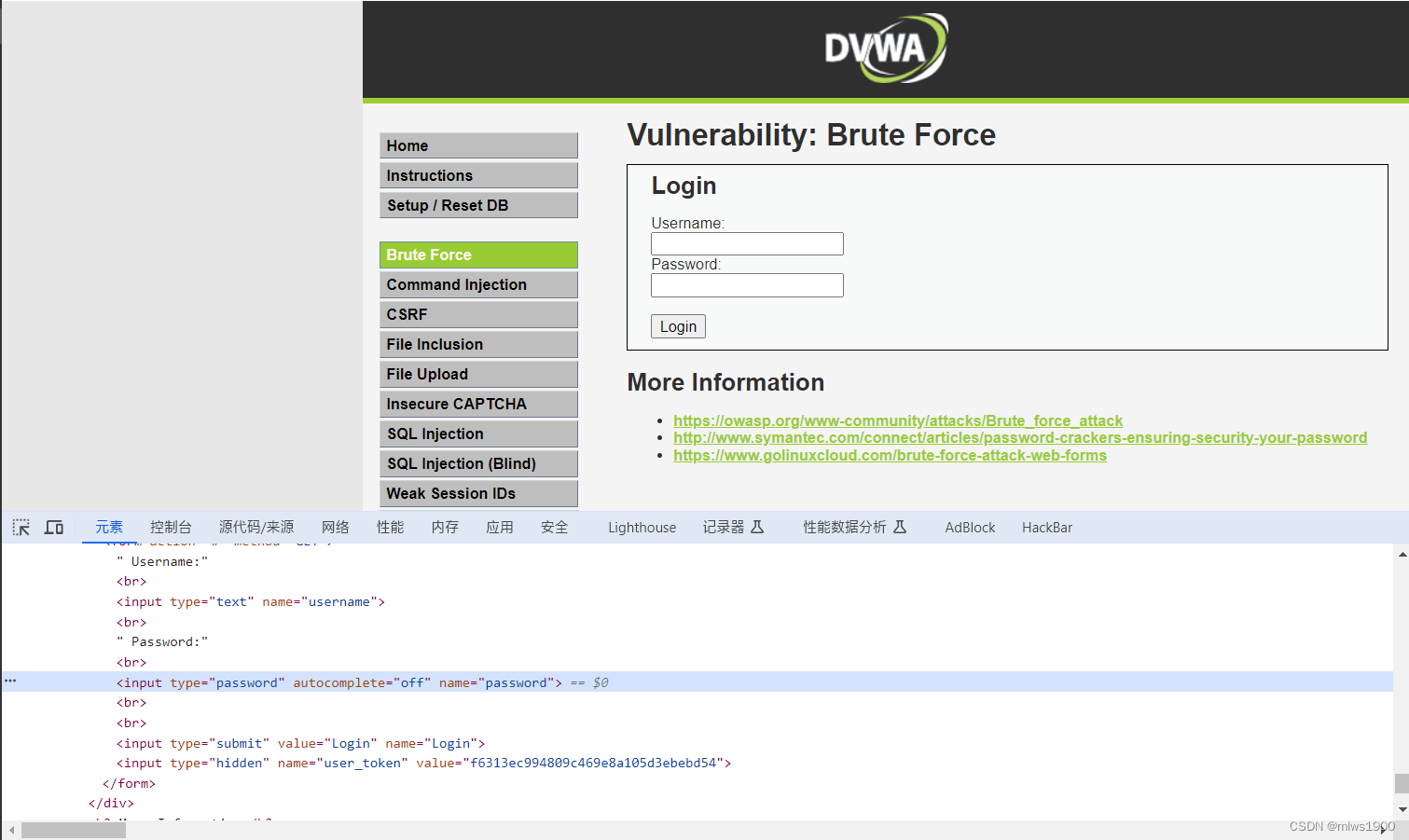

DVWA之暴力破解(Brute_Force LowMedium)

摘要:

暴力破解一般分为两种,一种是既不知道用户名和密码,纯蛮力爆破,一种是经过嗅探得到用户名后进行密码爆破,一般较好的系统都会对你登录错误的次数或频率进行限制,如果连续几次输入错误,则…

DVWA-master新手指南之Brute Force(一)

一、写在前面

DVWA环境在计算机里搭设也将近有半个月了,也就只用过burpsuite来进行爆破方面的练习,今天重新玩了一下,其乐无穷,便有了分享思路的想法

本系列教程不包含相关的环境搭设,这方面的教程网上很丰富&#x…

dvwa文件上传通关及代码分析

文章目录 low等级medium等级high等级Impossible等级 low等级

查看源码:

<?phpif( isset( $_POST[ Upload ] ) ) {// Where are we going to be writing to?$target_path DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";$target_path . basename( …

DVWA靶场-暴力破解

DVWA是一个适合新手锻炼的靶机,是由PHP/MySQL组成的 Web应用程序,帮助大家了解web应用的攻击手段

DVWA大致能分成以下几个模块,包含了OWASP Top 10大主流漏洞环境。

Brute Force——暴力破解

Command Injection——命令注入

CSRF——跨站请…

DVWA——Brute Force

文章目录 Brute Force(暴力(破解))(1)Low等级(2)Medium等级(3)High等级(4)Impossible Brute Force(暴力(破解&…

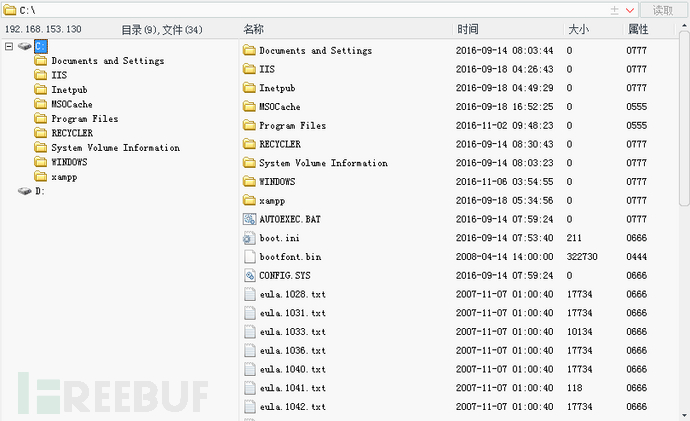

Windows 下渗透测试系统 DVWA 的部署

DVWA介绍

DVWA(Damn Vulnerable WebApplication)是一个基于PHP和MySQL的Web应用,用于学习与审计Web漏洞、测试安全技能的工具,比如检查代码中是否存在SQL注入、XSS攻击等安全漏洞。 PHP环境部署

因为DVWA是用PHP编写的ÿ…

web安全之dvwa总结

为了学习web安全,决定从dvwa开始,dvwa的安装参考。

1、DVWA简介

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环…

网络安全最典型基础靶场-DVWA-本地搭建与初始化

写在前面: 之前也打过这个 DVWA 靶场,但是是在虚拟机环境下的一个小块分区靶场; 本篇博客主要介绍在本地搭建 DVWA 靶场以及靶场的初始化,后续会陆续更新通关教程。 由于我们是在本地搭建,则需要基于你已经装好 phpstu…

Windows下DVWA安装指南

注意:DVWA需要依赖httpd、PHP、MySQL、php-mysql等应用或组件,最简单的方法是安装wampserver(http://www.wampserver.com/),有条件的用服务器也一样,安装完了所需的各种依赖部件全部搞定。

1、下载DVWA(http://www.dvw…

DVWA下载、安装及使用教程,网络安全小白必看!

DVWA是一款基于PHP和mysql开发的web靶场练习平台,集成了常见的Web漏洞。旨在为安全人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程; 一、DVMA介绍

DVWA官网 (opens new window)DVWA Github (ope…

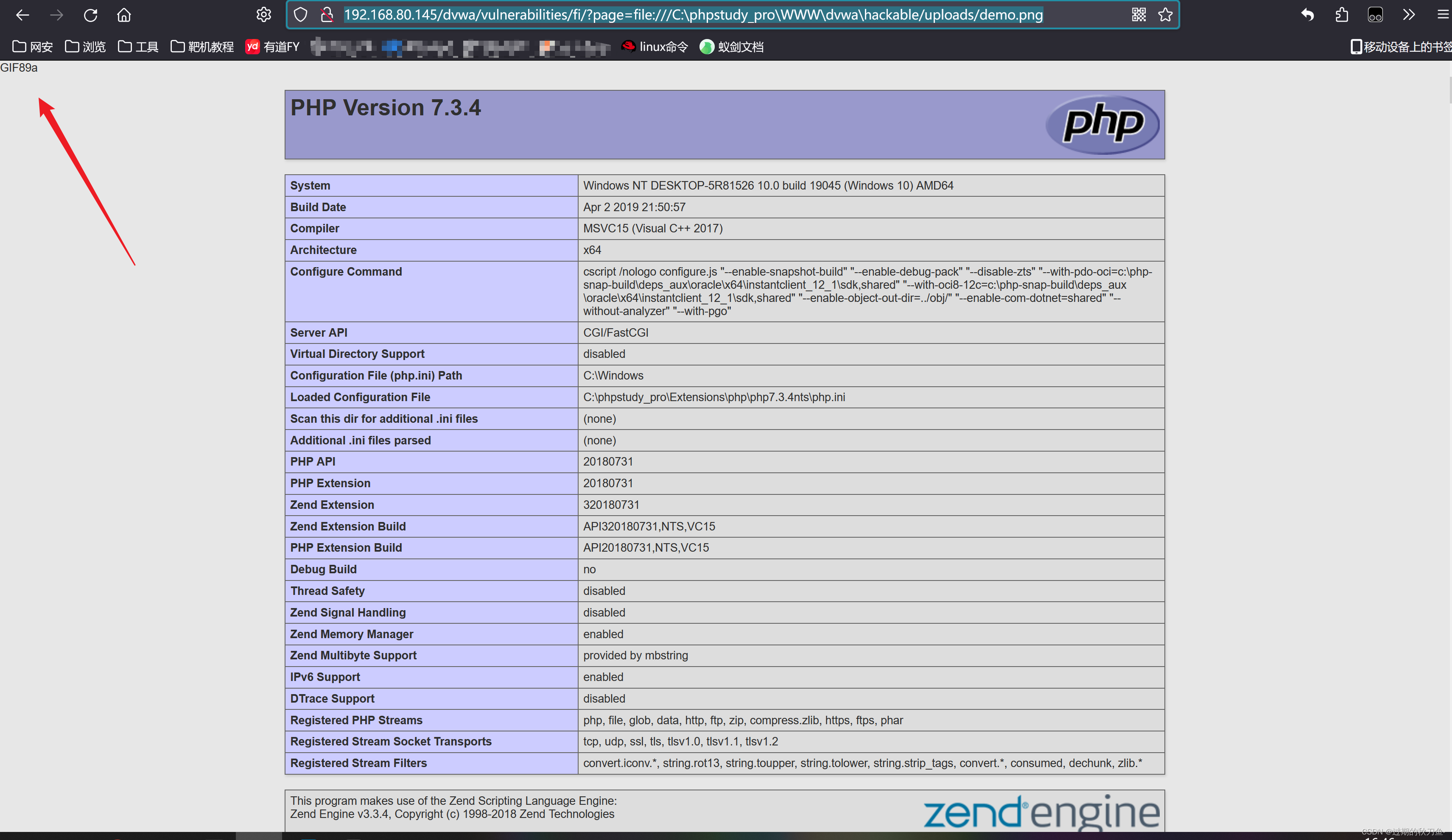

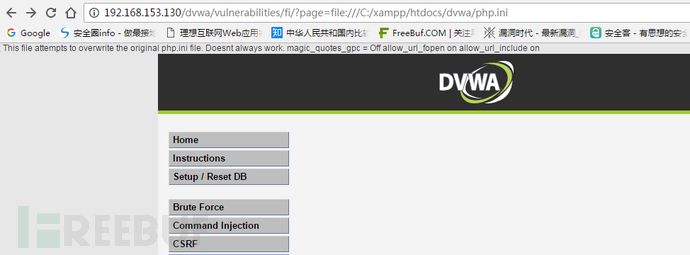

File Inclusion

File Inclusion

服务器执行PHP文件时,可以通过文件包含函数加载另一个文件中的PHP代码,并且当PHP来执行,这会为开发者节省大量的时间。这意味着您可以创建供所有网页引用的标准页眉或菜单文件。当页眉需要更新时,您只更新一个包含…

Command Injection

Command Injection

Command Injection,即命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的。PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一。

PHP命令注入漏洞的函数 systme()、exec()、shell_ex…

【网络安全】Mac上DVWA环境搭建和命令注入简单测试

导读

开发环境

版本号描述MacOS11.5Docker desktop2.2.0.3

DVWA介绍 DVWA(Damn Vulnerable Web Application)是randomstorm的一个开源项目。一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供…

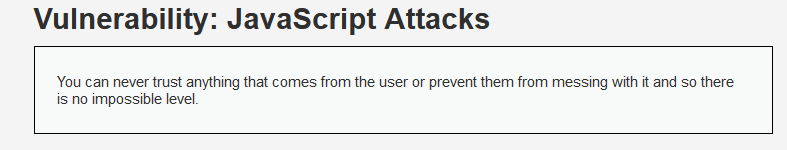

DVWA-JavaScript Attacks

JavaScript Attacks

JavaScript Attack即JS攻击,攻击者可以利用JavaScript实施攻击。

Low 等级

核心源码,用的是dom语法这是在前端使用的和后端无关,然后获取属性为phrase的值然后来个rot13和MD5双重加密在复制给token属性。

<script&…

File Upload

File Upload

文件上传功能是大部分WEB应用的常用功能,网站允许用户自行上传头像、照片、一些服务类网站需要用户上传证明材料的电子档、电商类网站允许用户上传图片展示商品情况等。然而,看似不起眼的文件上传功能如果没有做好安全防护措施,…

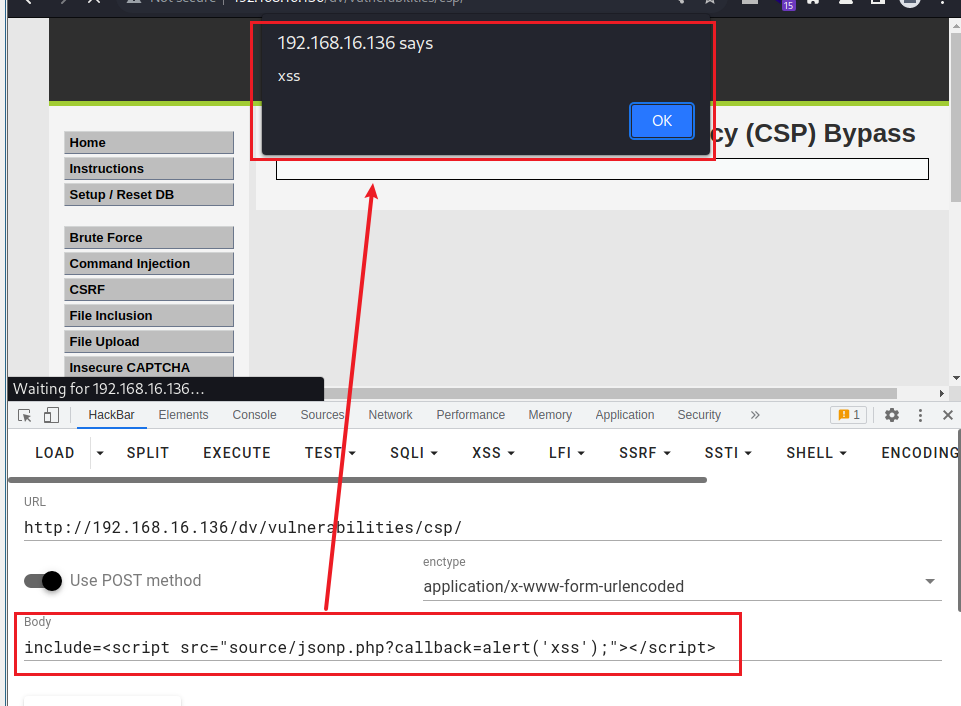

DVWA-内容安全策略绕过

内容安全策略绕过

内容安全策略(Content Security Policy,简称CSP)是一种以可信白名单作机制,来限制网站是否可以包含某些来源内容,缓解广泛的内容注入漏洞,是一种用于增强网页的安全性的安全策略机制。…

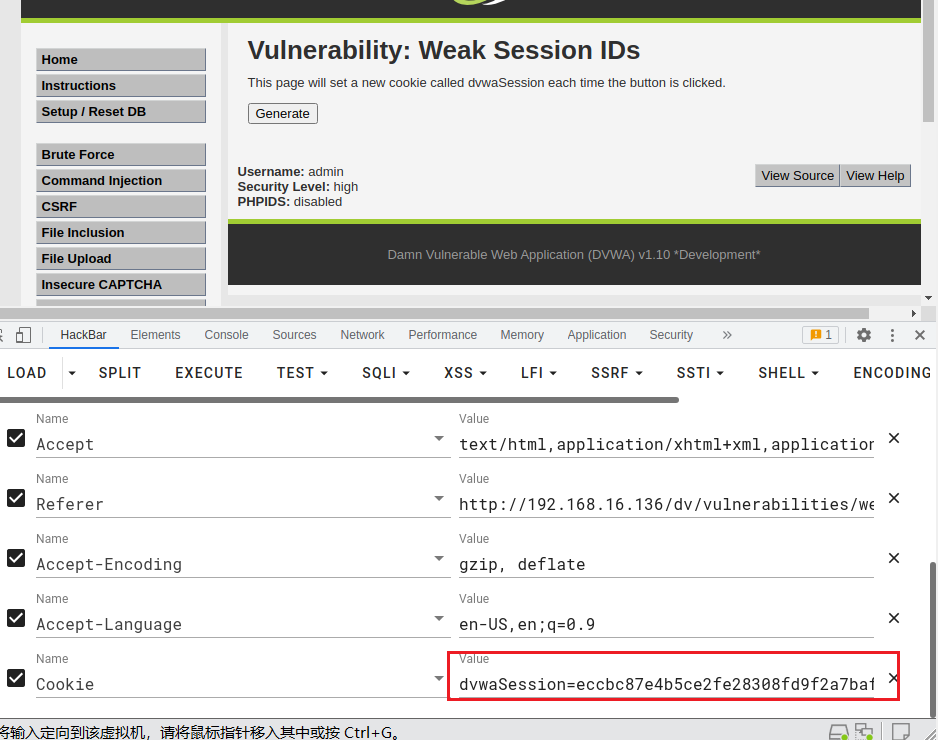

DVWA-弱会话IDS

弱会话IDS

Session简介:

用户登录后,在服务器就会创建一个会话(session),叫做会话控制,接着访问页面的时候就不用登录,只需要携带Session去访问即可。

sessionID作为特定用户访问站点所需要的唯一内容。如果能够计算…

数据库——SQL注入攻击

【实验内容及要求】

一、内容:掌握SQL注入攻击的原理,掌握基本SQL注入攻击的方法,掌握防SQL注入攻击的基本措施。

二、要求:

1. DVWA环境配置

DVWA(Damn Vulnerable Web Application)是一个用来进行安全…

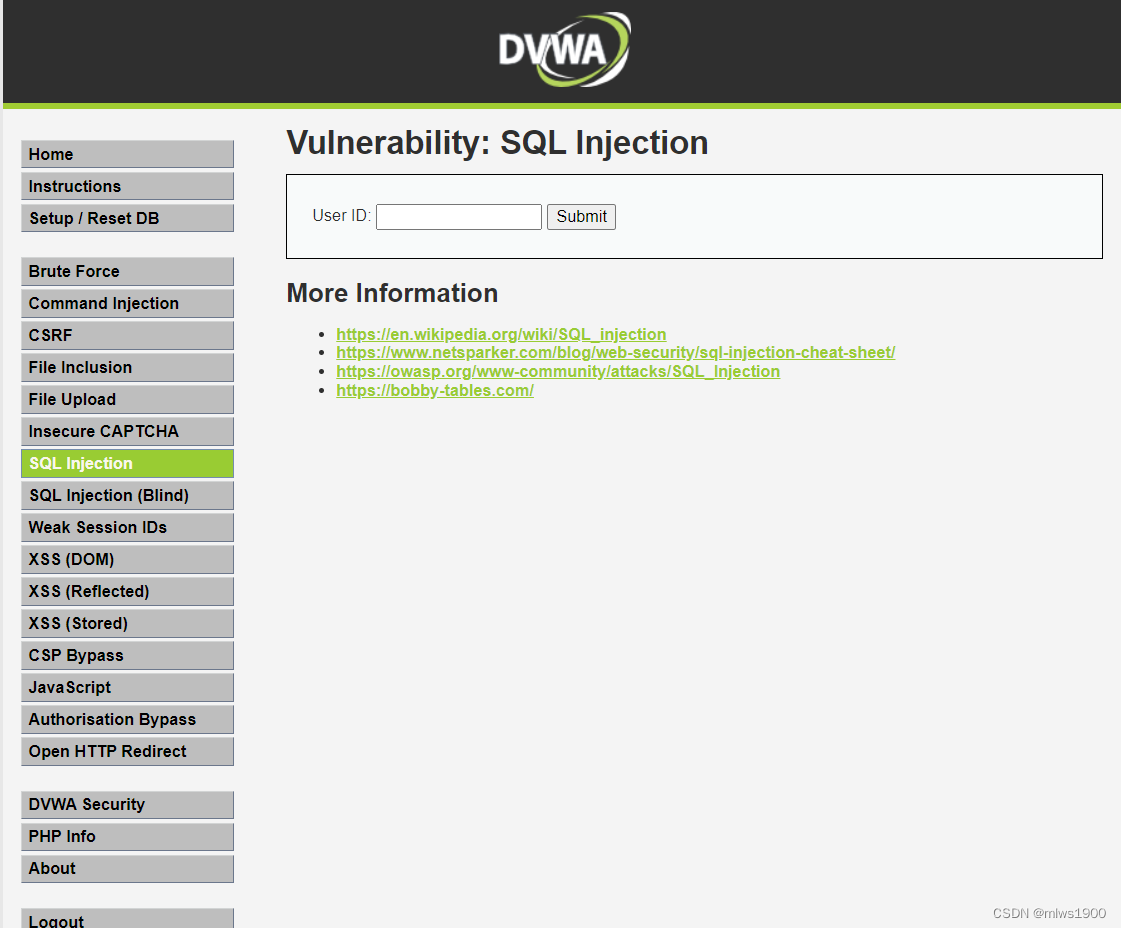

DVWA之sql注入(SQL Injection)

SQL Injection

SQL Injection,即SQL注入,是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的。SQL注入漏洞的危害是巨大的,常常会导致整个数据库被“脱裤”,尽管如此&…

dvwa之 file upload (high)一句话木马、burpsuit、中国菜刀

此时如果继续使用

这种格式进行上传的话,会报错。(法一)

构造图片一句话木马,用getimagesize()函数识别测试(注意图片大小尽可能的小,不然在上传的时候会报错)

使用的是notepad进行在尾部添加一…

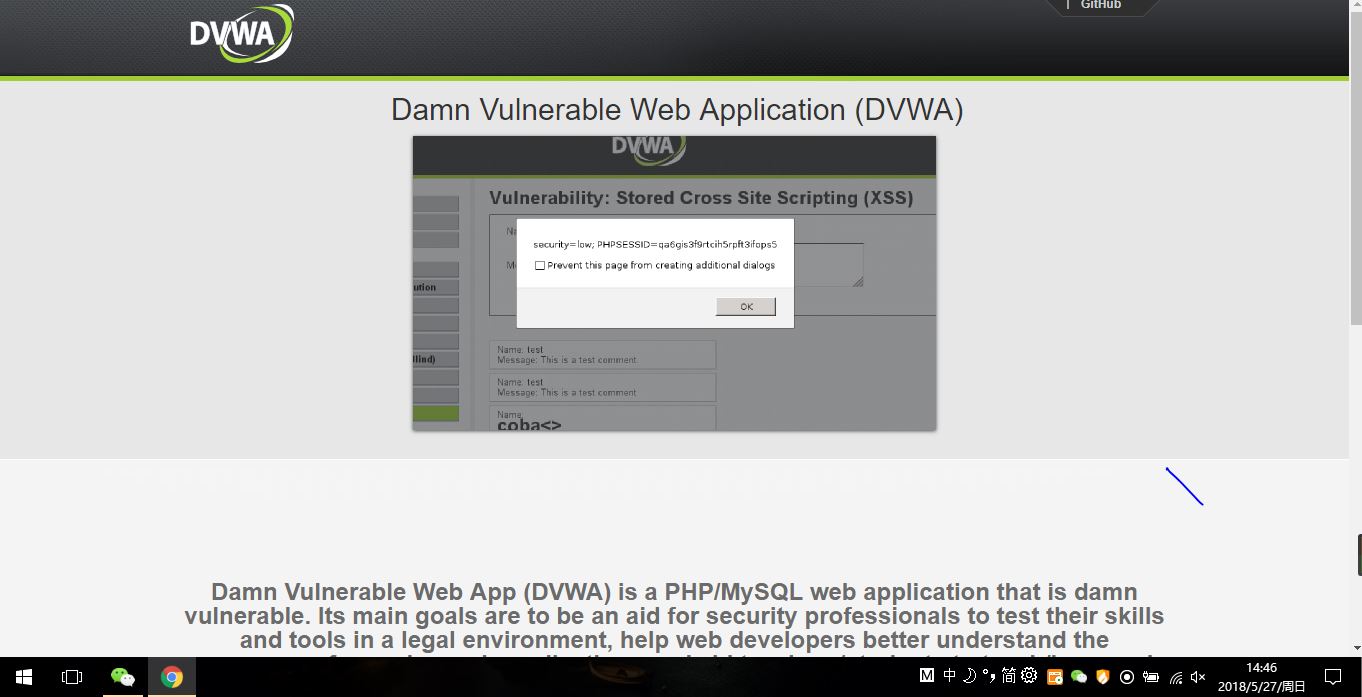

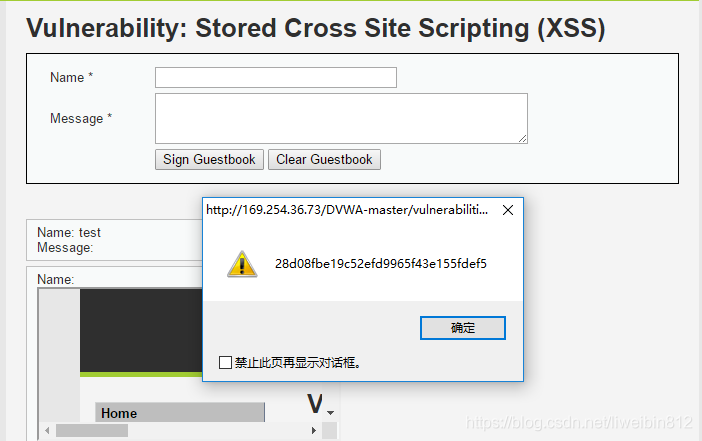

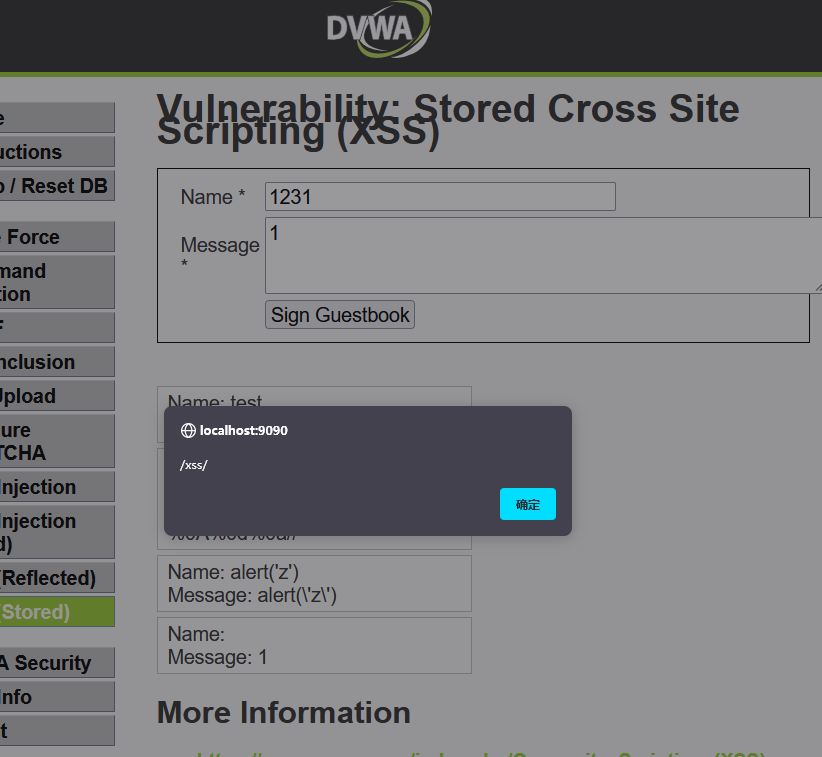

DVWA之XSS(DOM Reflect Store)

XSS

XSS,全称Cross Site Scripting,即跨站脚本攻击,某种意义上也是一种注入攻击,是指攻击者在页面中注入恶意的脚本代码,当受害者访问该页面时,恶意代码会在其浏览器上执行,需要强调的是&#…

dvwa之 xss(部分内容转自大佬)

XSS

XSS,全称Cross Site Scripting,即跨站脚本攻击,某种意义上也是一种注入攻击,是指攻击者在页面中注入恶意的脚本代码,当受害者访问该页面时,恶意代码会在其浏览器上执行,需要强调的是&#x…

DVWA之CSRF攻击(LowmediumHigh)

CSRF,全称Cross-site request forgery,翻译过来就是跨站请求伪造,是指利用受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况…

DVWA安装配置教程

原文传送门:http://www.cnblogs.com/yaochc/p/5049832.html

DVWA

安装教程:

1 直接下载WampServer,免去了需要安装apache/php/mysql的服务器软件的痛苦,一体集成,相当于安装了httpd、PHP、MySQL、php-mysql等应用或…

DVWA 之暴力破解攻击(Brute Force)

暴力破解(Brute Force)的意思是攻击者借助计算机的高速计算不停枚举所有可能的用户名和密码,直到尝试出正确的组合,成功登录系统。理论上,只要字典足够大,破解总是会成功的。阻止暴力破解的最有效方式是设置…

DVWA命令注入(Command_Injection)出现乱码解决办法

摘要

在做DVWA攻防练习时发现,注入命令返回的信息竟然是乱码,猜测可能是因为DVWA是在windows下部署的原因,底层系统是中文GBK编码所致,所以在网上查阅相关资料解决办法如下。

1.在输入 127.0.0.1测试时,发现如下乱码…

DVWA之sql盲注(Bind Sql Injection)

SQL Injection(Blind)

SQL Injection(Blind),即SQL盲注,与一般注入的区别在于,一般的注入攻击者可以直接从页面上看到注入语句的执行结果,而盲注时攻击者通常是无法从显示页面上获取执行结果,甚…

dvwa之brute force(工具版)(部分转自互联网大佬,仅供自己学习)

Brute Force

暴力破解一般指穷举法,穷举法的基本思想是根据题目的部分条件确定答案的大致范围,并在此范围内对所有可能的情况逐一验证,直到全部情况验证完毕。若某个情况验证符合题目的全部条件,则为本问题的一个解;若…

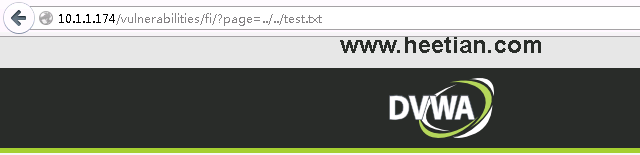

DVWA之文件包含(File Inclusion LowMediumHigh)

转自:https://www.freebuf.com/articles/web/119150.html

File Inclusion

File Inclusion,意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(incl…

dvwa之 file upload (low)一句话木马和中国菜刀

low等级的可以使用一句话木马和中国菜刀低等级的没有对于上传做任何的过滤或者是防护,所以直接用一句话木马进行上传即可(相关原理可以参照其他大佬的)

首先直接用一个txt里面构造一句话木马即可:(php)&…

DVWA靶场Medium难度部分解析

前言

好久没做题,不想吹牛逼了,消停做点题QAQ

Vulnerability: Command Injection

这题不咋难,老Ping题了 输个分号ls试试,没回显即被Ban了,试试别的,例如|或者&& 出了,看看源代码 把…

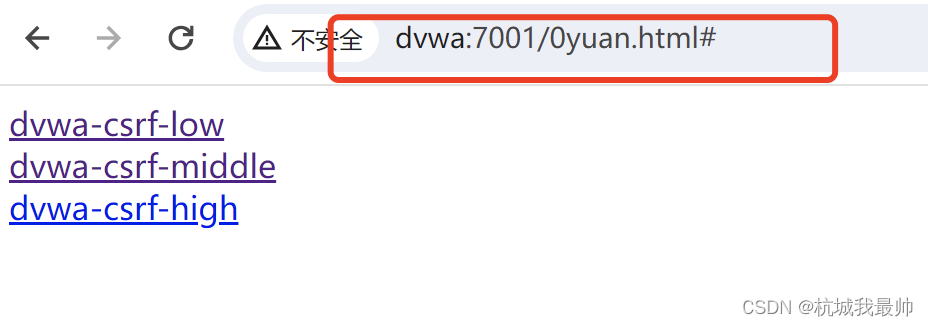

w28DVWA-csrf实例

DVWA-csrf实例

low级别

修改密码:修改的密码通过get请求,暴露在url上。 写一个简单的html文件,里面伪装修改密码的文字,代码如下:

<html><body><a href"http://dvwa:7001/vulnerabilities/csr…

DVWA靶场-SQL InjectionSQL注入

SQL Injection(SQL注入)概念 就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意)的SQL命令注…

SQL布尔型盲注思路分析(入门必看)

一、前言

本文与《SQL注入思路分析(入门必看)》一脉相承,讲解手工盲注的思路和步骤 这里采用DVWA low级别的SQL Injection(blind)来做演示 二、正文 盲注与其他注入有所不同,普通注入查询正确会返回结果 而在盲注的sql查询中&am…

DVWA—【文件包含漏洞】实验详解

文章目录LOWmedium绕过high利用代码防御加固impossibleFile Inclusion 分为三个安全等级分别为:low(低)、medium(中)、high(高)、impossible(不可能的)LOW

实验关键代码…

在安装和配置DVWA渗透测试环境遇到的报错问题

安装环境

前面的安装我参考的这个博主:渗透测试漏洞平台DVWA环境安装搭建及初级SQL注入-CSDN博客

修改bug

1.首先十分感谢提供帮助的博主,搭建DVWA Web渗透测试靶场_dvwa 白屏-CSDN博客,解决了我大多数问题,报错如下࿱…